CEO의 AI 에이전트가 4천만원에 팔렸습니다 — 당신의 설정은 안전한가요?

한이룸

이커머스

2026. 4. 3.

충격적인 사건이 일어났습니다.

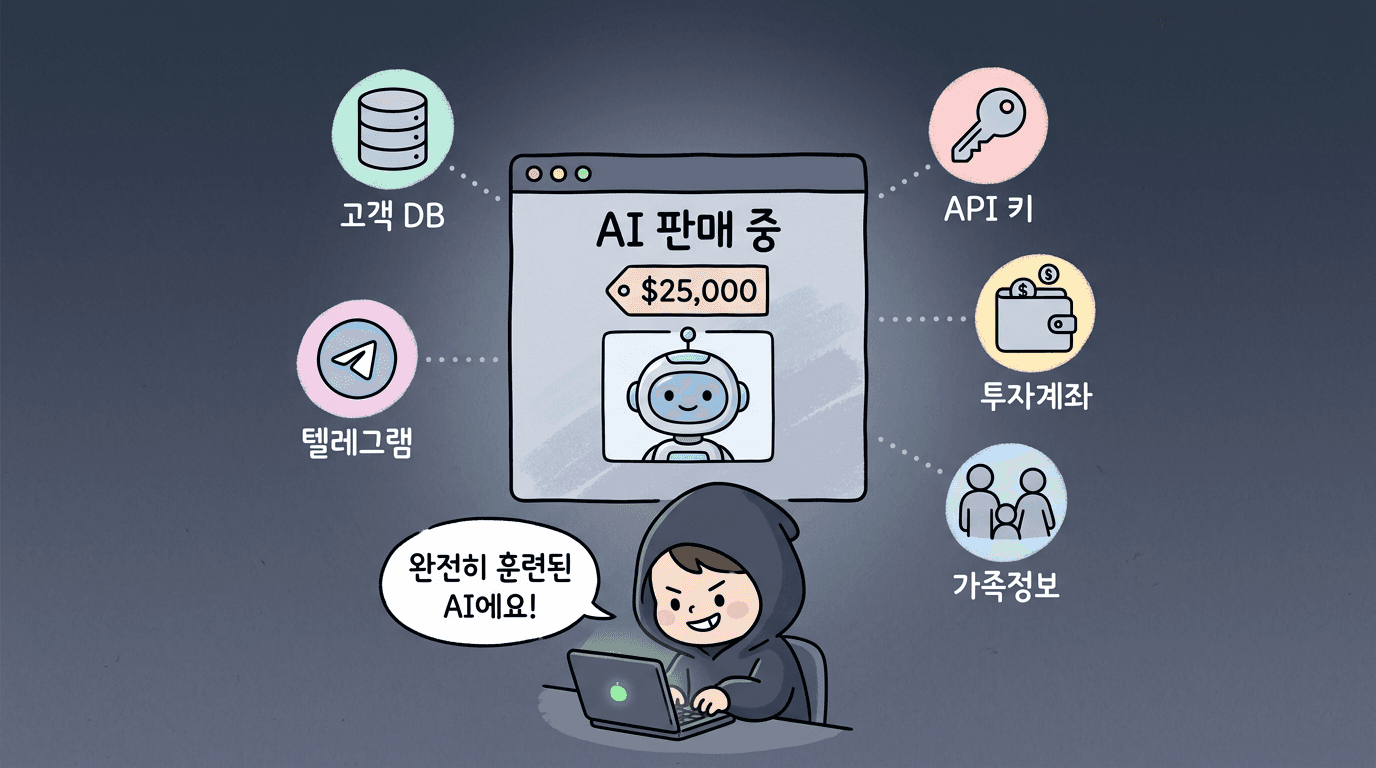

영국의 한 CEO가 수개월에 걸쳐 정성스럽게 훈련시킨 AI 에이전트.

회사 데이터베이스 접속 정보, 텔레그램 토큰, 투자 계좌 API 키, 가족의 개인 정보까지 담겨 있던 그 에이전트가 — 해커 포럼에서 2만 5천 달러(약 4,000만 원)에 팔렸습니다.

구매자는 단순히 서버 접근 권한을 산 게 아니에요. CEO의 머릿속을 통째로 산 겁니다. 모든 대화 이력, 업무 패턴, 의사결정 기록, 비밀번호까지.

이건 남의 이야기가 아닙니다. 지금 AI 에이전트를 쓰고 있는 모든 분이 반드시 확인해야 할 이야기예요.

무슨 일이 있었나요?

2026년 2월, 'fluffyduck'이라는 핸들의 해커가 다크웹 포럼 BreachForums에 글 하나를 올렸어요.

"완전히 훈련된 CEO급 AI 에이전트 판매. 모네로/라이트코인 $25,000."

이 게시물에 포함된 것들:

📂 모든 대화 이력 — CEO가 AI와 나눈 업무 지시, 전략 논의, 개인적 고민까지

🔑 회사 프로덕션 DB 접속 정보 — 고객 데이터, 매출 데이터, 내부 시스템 전부

📱 텔레그램 봇 토큰 — CEO 명의의 메시지 발송 가능

💰 Trading 212 API 키 — 투자 계좌에 직접 접근 가능

👨👩👧 가족 개인 정보 — 이름, 연락처, 주소

이게 어떻게 가능했을까요?

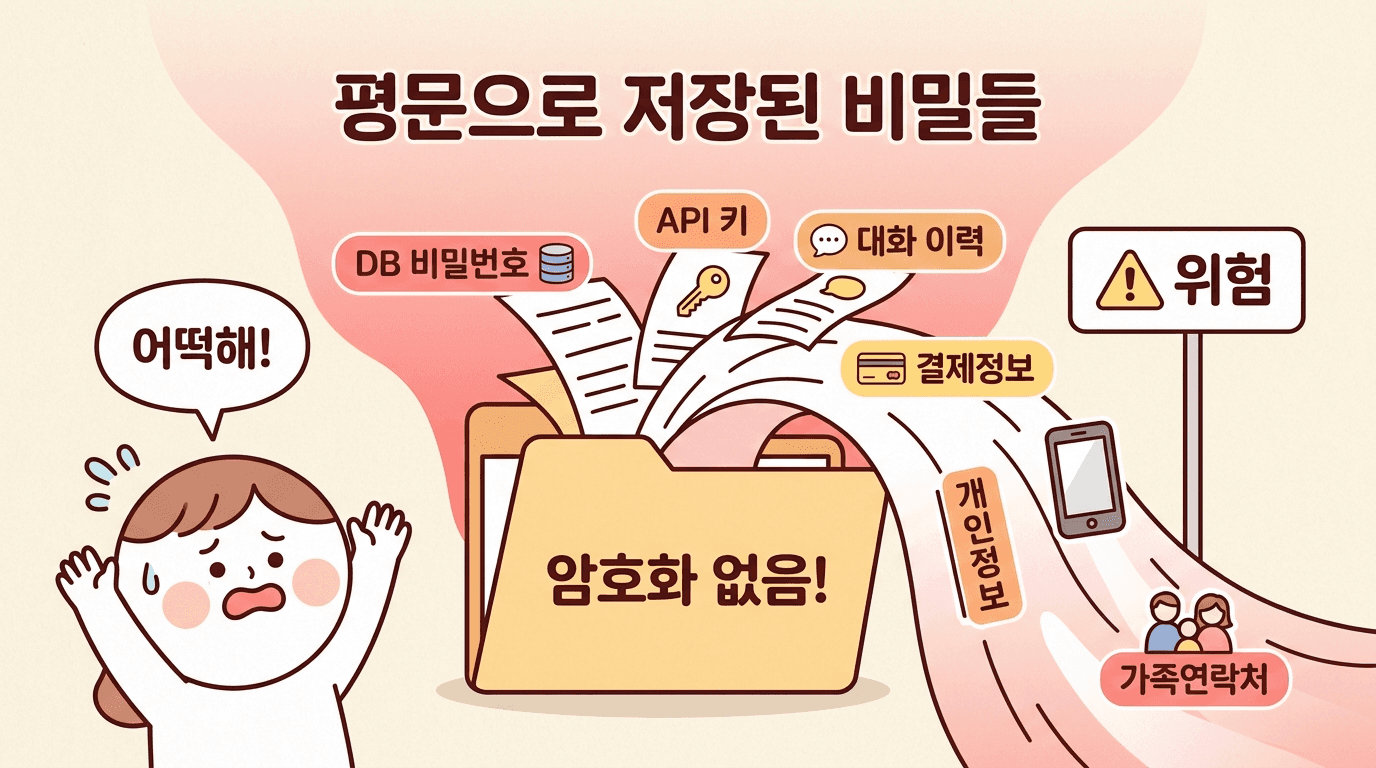

AI 에이전트의 작업 폴더가 암호화 없이 저장되어 있었고, 서버가 인터넷에 그대로 노출되어 있었기 때문입니다.

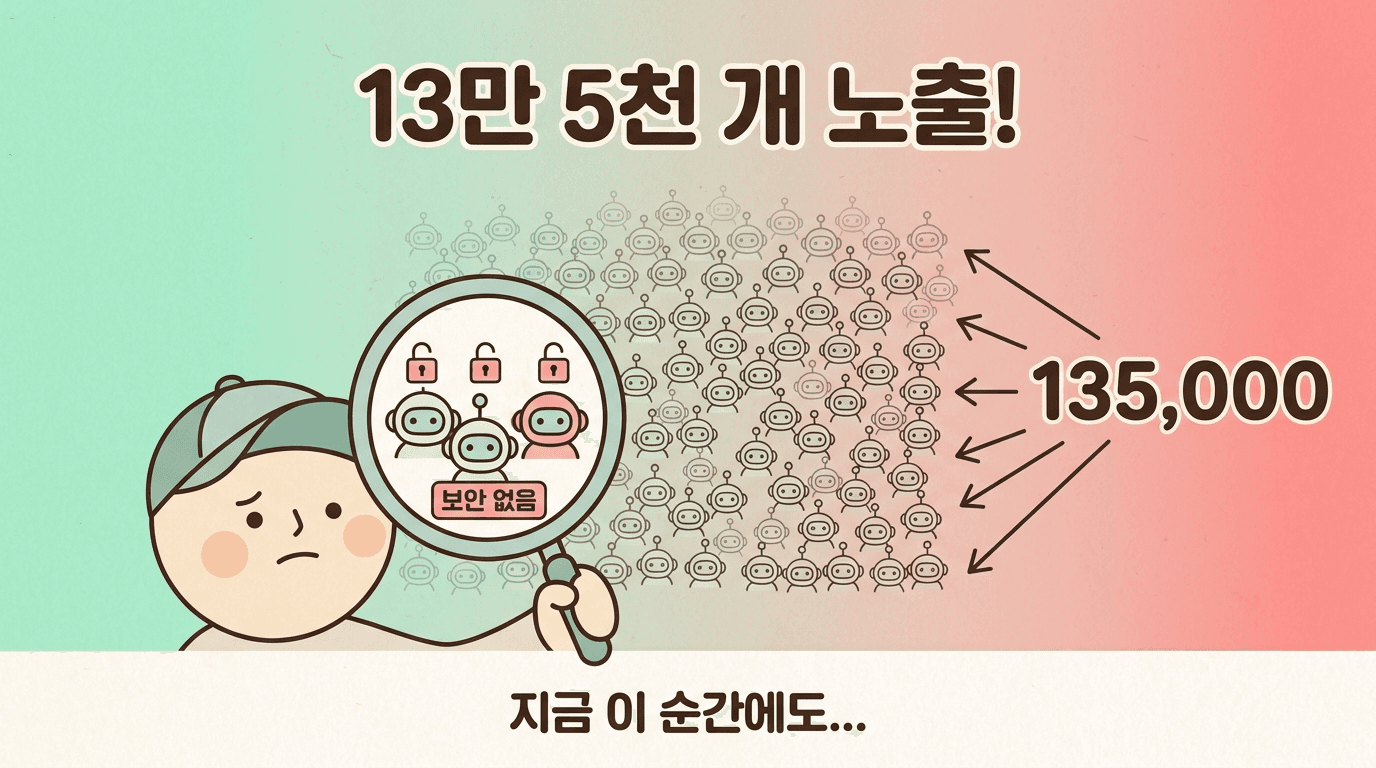

13만 5천 개의 AI 에이전트가 지금 이 순간에도 노출되어 있습니다

이건 한 명의 불운한 CEO 이야기로 끝나지 않아요.

보안 회사 SecurityScorecard의 조사 결과, 기본 설정 그대로 인터넷에 노출된 AI 에이전트 인스턴스가 무려 13만 5천 개나 확인됐습니다.

13만 5천 개요.

Cato Networks의 부사장 Etay Maor는 RSAC 2026에서 이렇게 말했어요.

"Your AI? It's my AI now." "당신의 AI? 이제 내 AI야."

소름 돋는 한 마디죠.

AI 에이전트는 일반 소프트웨어와 다릅니다. 쓰면 쓸수록 주인에 대해 더 많이 알게 되거든요. 이메일 쓰는 방식, 의사결정 패턴, 거래처 정보, 비밀번호, 일정, 심지어 가족 이야기까지. 이 모든 게 하나의 폴더에 평문으로 저장되어 있다면?

해커 입장에서는 금고 문이 활짝 열려 있는 것이나 마찬가지예요.

우리도 위험할 수 있습니다

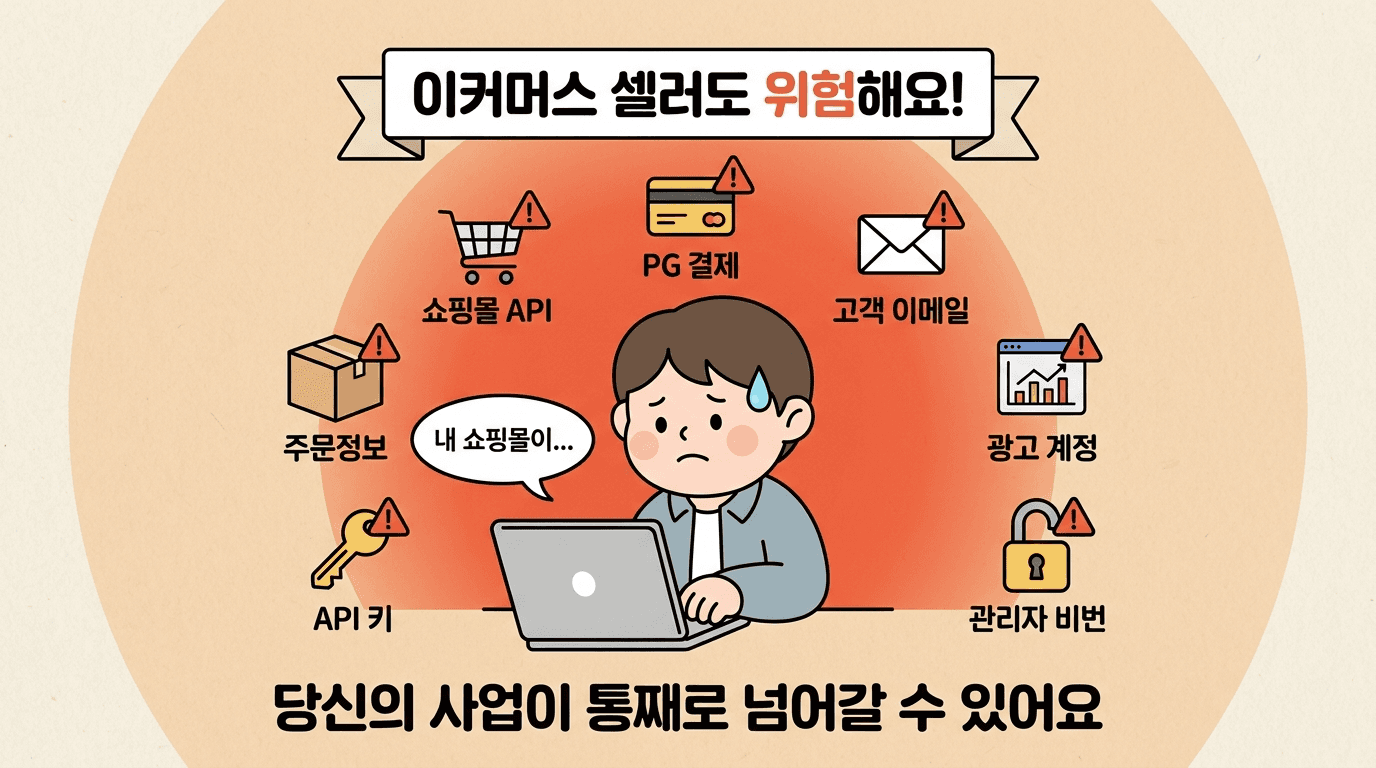

"나는 CEO도 아니고, 대기업도 아닌데 괜찮지 않아?"

아닙니다. 오히려 더 위험할 수 있어요.

이커머스 운영하면서 AI 에이전트에게 이런 것들을 맡기고 있지 않나요?

📦 스마트스토어/쿠팡 API 키 — 주문 조회, 상품 등록, 가격 변경

💳 PG사 결제 정보 — 고객 결제 데이터와 연결

📧 이메일 계정 접속 정보 — 고객 문의, 거래처 소통

📊 광고 계정 토큰 — 네이버/메타/구글 광고 관리

🔐 관리자 비밀번호 — 쇼핑몰 백오피스 접근

이 중 하나라도 AI 에이전트의 작업 폴더에 저장되어 있다면, 그리고 그 서버가 제대로 보호되지 않고 있다면 — 당신의 쇼핑몰이 통째로 넘어갈 수 있어요.

해커가 가져가는 건 서버가 아닙니다. 당신의 사업 전체예요.

지금 당장 확인해야 할 보안 체크리스트

무서운 이야기만 하고 끝내면 안 되죠. 오늘 바로 할 수 있는 것들을 정리했어요.

✅ 1단계: AI 작업 폴더 점검 (5분)

AI 에이전트를 쓰고 있다면, 작업 폴더에 뭐가 저장되어 있는지 확인하세요.

확인할 것:

API 키, 비밀번호가 평문으로 적혀 있지 않은가?

고객 개인정보(이름, 전화번호, 주소)가 포함되어 있지 않은가?

결제 관련 정보가 대화 이력에 남아 있지 않은가?

발견했다면: 즉시 해당 키를 폐기하고 새로 발급받으세요. 그리고 AI 대화에서 민감한 정보를 직접 입력하지 않는 습관을 들이세요.

✅ 2단계: 서버/PC 외부 접근 차단 (10분)

AI 에이전트가 돌아가는 환경이 인터넷에서 직접 접근 가능한지 확인하세요.

포트가 열려 있는지 확인 (특히 8080, 3000, 443 등)

방화벽 설정 확인

VPN 없이 외부에서 접속 가능한지 테스트

모르겠다면: IT 담당자에게 "우리 AI 에이전트 서버가 외부에서 접근 가능한지 확인해주세요"라고 물어보세요. 이 한 마디가 3,300만 원을 지킬 수 있어요.

✅ 3단계: 민감 정보 분리 (30분)

AI 에이전트에게 모든 권한을 주지 마세요. 역할별로 분리하는 게 안전합니다.

❌ AI에게 프로덕션 DB 비밀번호를 직접 알려주기

✅ 읽기 전용 DB 계정을 별도로 만들어서 연결하기

❌ 관리자 계정으로 AI 로그인

✅ 제한된 권한의 전용 계정 만들기

❌ 메인 API 키를 AI에게 공유

✅ 별도의 제한된 API 키 발급

✅ 4단계: 정기 보안 점검 습관 만들기

한 번 점검하고 끝내면 안 돼요. 월 1회 아래 항목을 확인하세요.

AI 작업 폴더에 새로 저장된 민감 정보 없는지 확인

API 키/토큰 중 오래된 것 폐기 및 갱신

AI 에이전트 접근 로그 확인 (비정상 접근 여부)

백업 데이터에 민감 정보 포함 여부 확인

AI를 쓰지 말라는 이야기가 아닙니다

오해하지 마세요. AI 에이전트는 정말 강력한 도구예요. 업무 효율을 10배로 높여주고, 24시간 일하고, 실수도 적어요.

문제는 AI가 아니라, AI에 대한 보안 의식이 없는 것이에요.

자동차가 위험하다고 자동차를 안 타는 사람은 없잖아요. 대신 안전벨트를 매고, 보험에 가입하고, 음주운전을 하지 않죠.

AI도 마찬가지예요.

AI를 쓰되, 민감 정보는 분리하세요

AI 서버를 운영하되, 외부 접근은 차단하세요

AI에게 권한을 주되, 최소한의 권한만 주세요

이 세 가지만 지켜도 99%의 위험을 막을 수 있어요.

실제 피해를 막은 사례도 있습니다

같은 커뮤니티에서 공유된 반대 사례도 있어요.

한 이커머스 셀러가 AI 에이전트를 세팅하면서 처음부터 이렇게 했대요:

모든 API 키를 환경변수로 관리 (대화 이력에 남지 않음)

AI 서버를 VPN 뒤에 배치 (외부 접근 불가)

주 1회 작업 폴더 감사 (민감 정보 자동 삭제 스크립트 실행)

결과? 해커가 시도는 했지만, 접근할 수 있는 게 아무것도 없었대요. AI 에이전트는 멀쩡히 돌아가면서, 보안 사고는 제로.

보안은 귀찮지만, 사고가 나면 귀찮은 정도가 아니에요.

마무리: AI 시대의 보안은 선택이 아니라 생존입니다

영국 CEO의 사례는 극단적이지만, 교훈은 명확해요.

AI 에이전트는 당신에 대해 모든 걸 알고 있어요. 그리고 그 정보가 제대로 보호되지 않으면, 해커에게 당신의 사업과 개인 생활이 통째로 넘어갈 수 있어요.

오늘 딱 하나만 해보세요.

AI 에이전트의 작업 폴더를 열어서, 거기에 비밀번호나 API 키가 평문으로 적혀 있는지 확인하세요.

있다면 지금 바로 지우세요. 그리고 별도의 안전한 방법으로 관리하세요.

5분이면 됩니다. 그 5분이 4천만 원을 — 아니, 당신의 사업 전체를 지킬 수 있어요. 🔐