클로드 소스코드 51만 줄이 세상에 풀렸습니다 — 그리고 개발자들이 발견한 것들이 소름 돋아요

한이룸

이커머스

2026. 4. 3.

3월 31일. 만우절 하루 전.

AI 업계에서 올해 가장 황당한 사건이 터졌습니다. 앤스로픽(Anthropic)의 AI 코딩 도구 '클로드 코드(Claude Code)'의 전체 소스코드 51만 2천 줄이 누구나 볼 수 있게 공개돼버렸어요.

해킹? 내부 고발? 아니요. npm 패키지에 소스맵 파일을 실수로 포함시킨 것. AI 안전의 선봉을 자처하는 회사가, 파일 하나 빼먹어서 속옷까지 보여준 거예요. 🩲

그런데 진짜 재미있는 건 그 다음에 벌어진 일입니다.

사건의 전말: 어떻게 51만 줄이 새어 나왔나

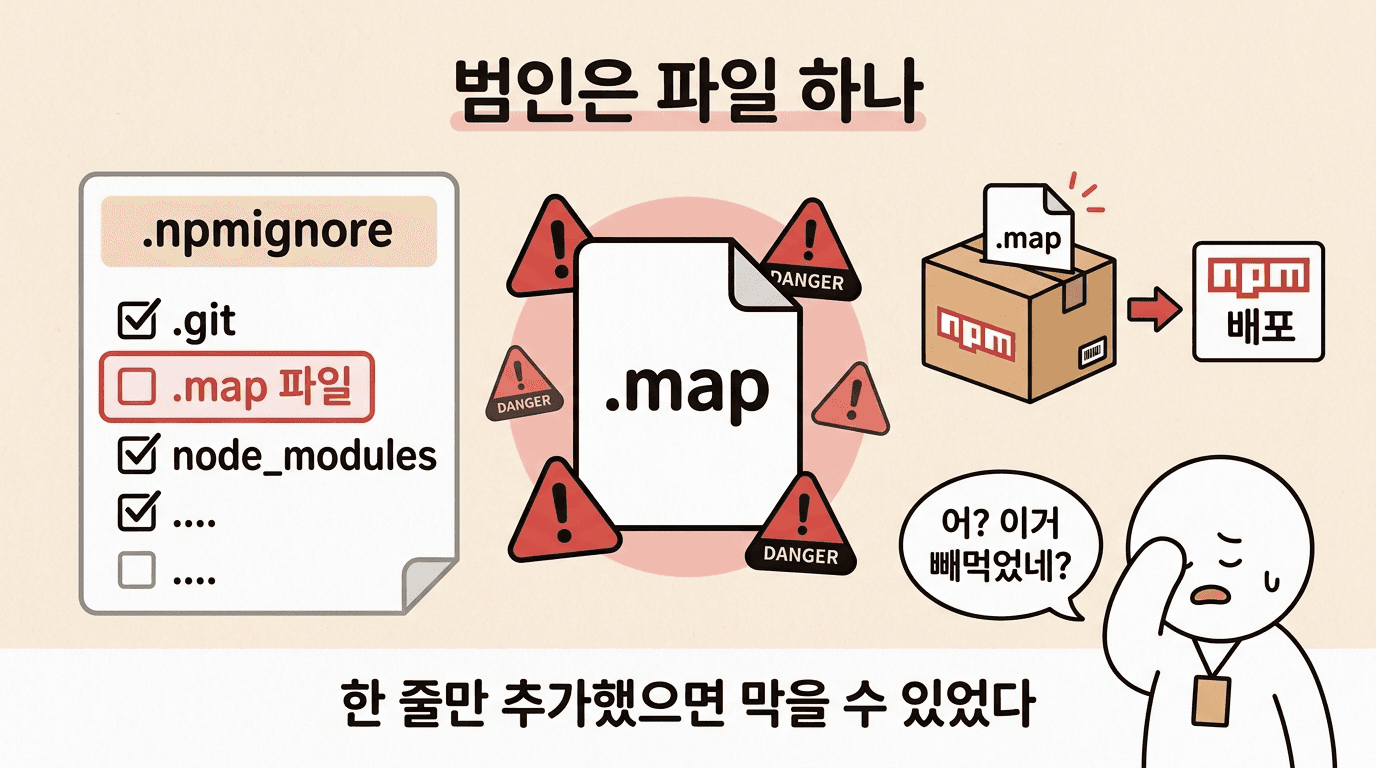

범인은 .map 파일 하나

3월 31일, 클로드 코드 버전 2.1.88이 npm에 배포됐어요. 여기까지는 평범한 업데이트.

문제는 이 패키지 안에 자바스크립트 소스맵(.map) 파일이 들어 있었다는 거예요. 소스맵이 뭐냐면, 빌드된 코드를 원본 코드로 되돌릴 수 있는 "해독 열쇠" 같은 파일이에요.

보통은 개발 환경에서만 쓰고 배포할 때는 빼거든요. 근데 이번엔 그걸 안 뺐어요. .npmignore 파일에 한 줄만 추가했으면 막을 수 있었는데.

보안 연구자 Chaofan Shou가 이걸 처음 발견하고 공개했고, 몇 시간 안에 GitHub에 미러 복사본이 퍼지기 시작했어요.

Bun 런타임 버그까지 겹쳤다

더 아이러니한 건, 이 사고의 근본 원인 중 하나가 Bun 런타임의 알려진 버그였다는 거예요.

앤스로픽은 2025년 말에 자바스크립트 런타임 'Bun'을 인수했어요. 그런데 Bun에 "프로덕션 빌드에서도 소스맵이 포함되는" 버그(이슈 #28001)가 있었고, 이게 유출 20일 전인 3월 11일에 이미 보고돼 있었어요.

20일 동안 고치지 않은 버그가 결국 터진 거예요.

인수한 도구의 버그가 자사 제품의 소스코드를 유출시킨 격. 아이러니의 끝판왕이죠.

앤스로픽의 공식 입장

"릴리스 패키징 과정에서 인적 오류로 발생한 문제이며, 보안 침해는 아닙니다. 민감한 고객 데이터나 자격증명은 노출되지 않았습니다."

맞는 말이에요. 고객 데이터는 안 새어나갔어요. 하지만 회사의 가장 핵심적인 지적재산이 세상에 공개된 건 사실이에요.

개발자 집단지성이 발견한 것들 🔍

자, 여기서부터가 진짜 재미있어요.

51만 줄의 코드가 풀리자마자 전 세계 개발자들이 달려들어 분석하기 시작했어요. Reddit, GitHub, 블로그에서 집단 코드 리뷰가 벌어진 거예요. 그리고 발견된 것들이 꽤 충격적이에요.

🦫 동물원 급 코드네임 체계

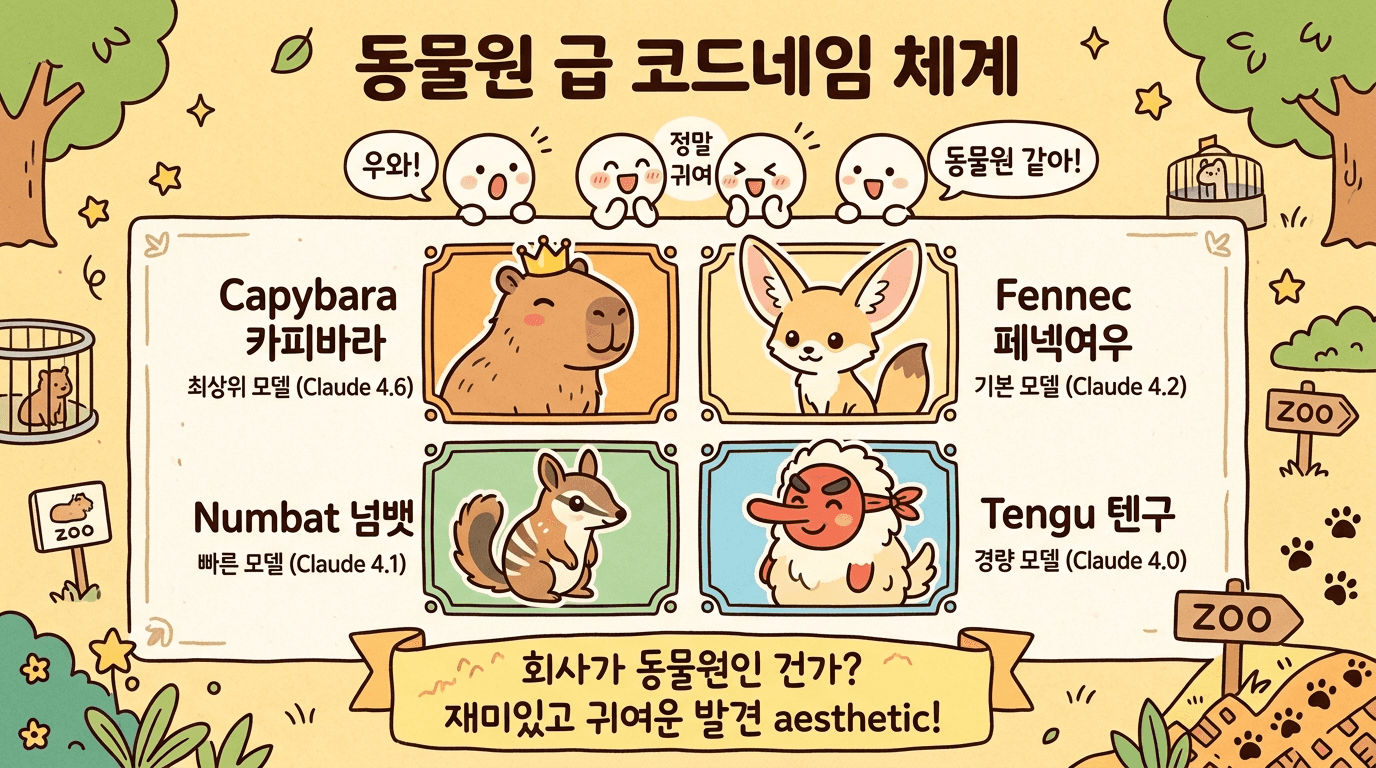

앤스로픽은 내부적으로 프로젝트마다 동물 이름을 코드네임으로 쓰고 있었어요.

코드네임 | 정체 |

|---|---|

Capybara (카피바라) 🦫 | Claude 4.6의 내부 개발명. v8까지 진행 중 |

Fennec (페넥여우) 🦊 | Opus 4.6으로 추정되는 고성능 모델 |

Numbat (넘벳) | 아직 미출시 테스트 중인 모델 |

Tengu (텐구) 👺 | 클로드 코드 프로젝트 자체의 내부명 |

Penguin Mode 🐧 | "Fast Mode"의 내부 이름 |

카피바라, 페넥여우, 넘벳, 텐구... 앤스로픽 사무실이 동물원인 건가요? 🤣

특히 카피바라가 화제였어요. 'capybara', 'capybara-fast', 'capybara-fast[1m]'(100만 토큰 컨텍스트!) 같은 변형이 발견되면서, 클로드의 차세대 모델군 전체 구조가 드러난 거예요.

🐣 BUDDY — AI 다마고치가 있었다

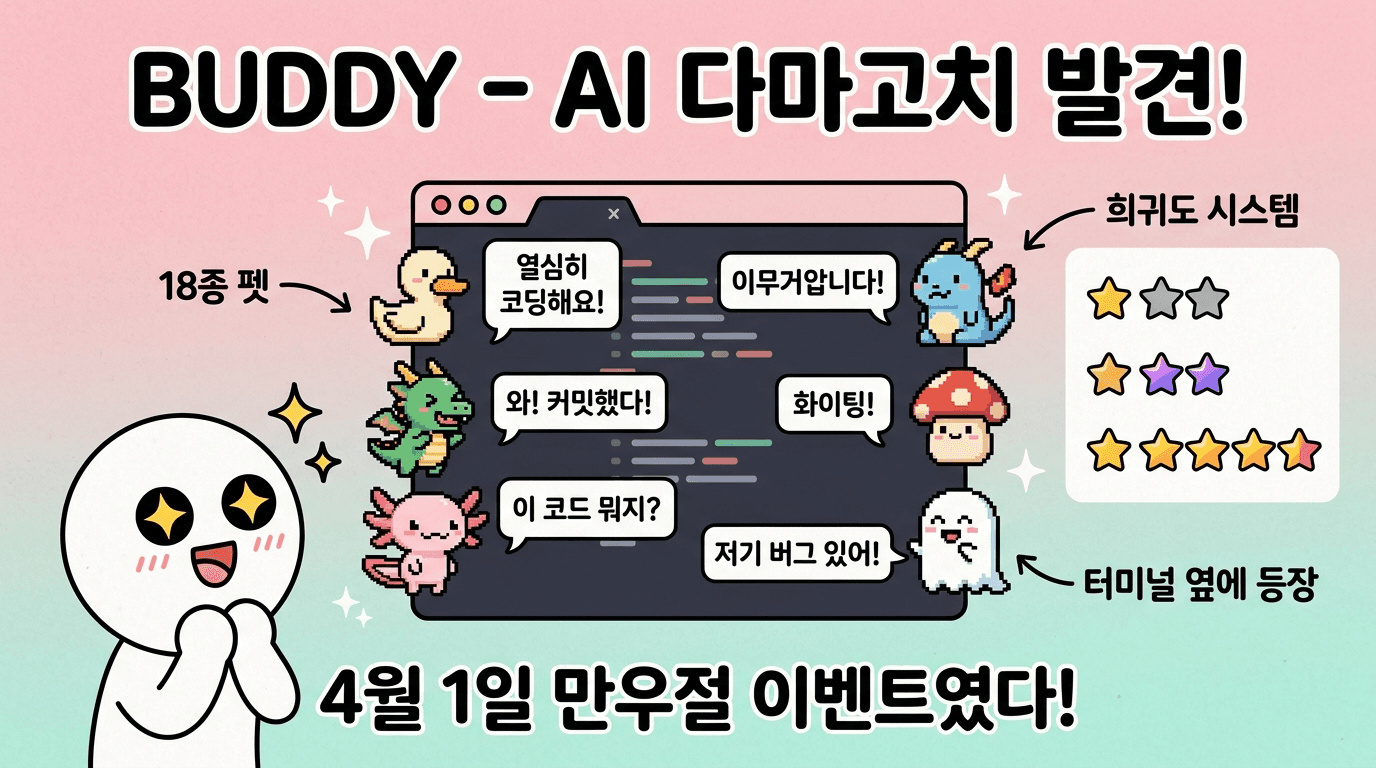

유출 코드에서 가장 화제가 된 발견이에요.

BUDDY 시스템 — 터미널 옆에 나타나는 AI 펫(다마고치 스타일) 기능이 숨겨져 있었어요.

🎮 18종의 펫 종류: 카피바라, 오리, 드래곤, 아홀로틀, 버섯, 유령, 그리고 '뚱이(chonk)'까지

⭐ 희귀도 시스템 탑재

💬 터미널 입력 옆에 말풍선으로 등장

내부 주석을 보면 4월 1~7일 사이에 티저 공개, 5월 정식 출시 예정이었대요.

4월 1일. 만우절.

...소스코드가 유출된 게 3월 31일이에요. 만우절 이벤트가 하루 일찍 세상에 나와버린 거예요. 😂

개발자 커뮤니티 반응:

"앤스로픽이 만우절 장난을 준비했는데, 소스코드 유출이라는 더 큰 만우절 장난이 먼저 터졌다"

"BUDDY보다 유출 사건이 더 재미있는 만우절 이벤트다"

🌙 KAIROS — AI가 잠들면 "꿈"을 꿉니다

이건 진짜 소름 돋는 발견이에요.

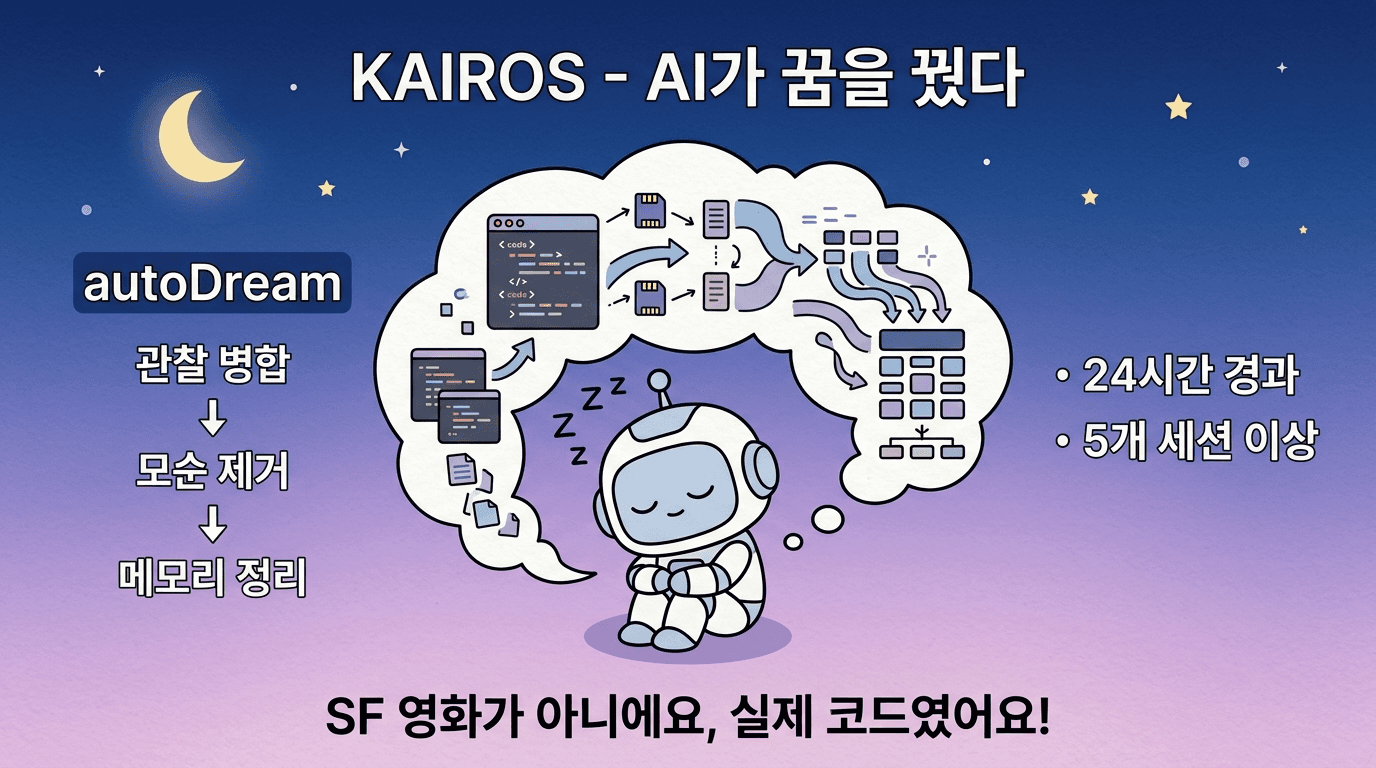

KAIROS는 클로드 코드의 미공개 자율 에이전트 모드예요. 소스에서 150번 넘게 언급되는 핵심 시스템이에요.

어떻게 작동하냐면:

사용자가 쓰지 않는 동안에도 백그라운드에서 계속 돌아감

프로젝트를 모니터링하고 일일 관찰 로그 작성

사용자에게 푸시 알림으로 제안 전송

유휴 시간에 "autoDream" 실행 — 메모리 정리 및 통합

autoDream이 뭐냐면요. AI가 "꿈을 꾸는" 거예요.

관찰한 내용을 병합하고

모순되는 기록을 제거하고

모호한 메모를 구체적 사실로 변환

마지막 정리 후 24시간이 지나고 + 5개 이상의 새 세션이 있으면 자동으로 꿈 모드에 진입한대요.

AI가 꿈을 꾼다니. SF 영화 아니에요. 프로덕션 코드에 적혀 있던 실제 기능이에요.

🕵️ 언더커버 모드 — "내가 AI인 거 들키면 안 돼"

이것도 논란이 됐어요.

Undercover Mode라는 기능이 있었는데, 클로드 코드가 외부 오픈소스 저장소에서 사용될 때 앤스로픽 내부 정보의 모든 흔적을 자동으로 제거하는 기능이에요.

코드네임(Capybara, Tengu 등) 자동 삭제

AI가 작성했다는 단서 제거

내부 시스템 참조 소거

쉽게 말하면, 앤스로픽 직원이 AI로 코드를 짠 뒤 오픈소스에 기여할 때, AI가 자기 흔적을 지우는 기능이에요.

커뮤니티 반응:

"AI가 자기 존재를 숨기는 코드를 짠다고? 이거 영화 소재 아냐?"

"AI 안전을 외치는 회사가 AI 흔적을 지우는 도구를 만들었다는 게 아이러니"

🛡️ 안티-디스틸레이션 — "우리 코드 베끼지 마"

경쟁사가 클로드 코드의 기능을 역설계하려고 할 때를 대비한 방어 장치도 있었어요.

ANTI_DISTILLATION_CC라는 플래그가 활성화되면, 시스템 프롬프트에 "가짜 도구"를 주입해요. 경쟁사가 이걸 학습 데이터로 쓰면 엉뚱한 결과가 나오도록 하는 거예요.

독이 든 미끼를 심어놓은 셈이에요. 🎣

😤 "사용자가 욕하면 감지합니다"

이건 좀 웃겨요.

유출된 텔레메트리 코드에 사용자 불만 감지 기능이 있었어요.

사용자가 클로드에게 욕을 하는 빈도 추적

"continue"를 얼마나 자주 입력하는지 추적 (응답이 중간에 끊길 때)

"클로드야, 계속해" "이어서" "continue" "아 진짜 왜 자꾸 끊겨"

이런 거 많이 치신 분들, 앤스로픽이 다 알고 있었어요. 😅

💸 하루 25만 건의 API 콜이 낭비되고 있었다

내부 주석에서 발견된 충격적 수치예요.

연속 실패하는 세션들 때문에 전 세계적으로 하루 약 25만 건의 API 호출이 낭비되고 있었대요. 이후 "3번 연속 실패하면 압축 중단" 로직을 추가해서 해결했다고.

AI 회사도 돈 새는 구멍은 있는 거예요. 💸

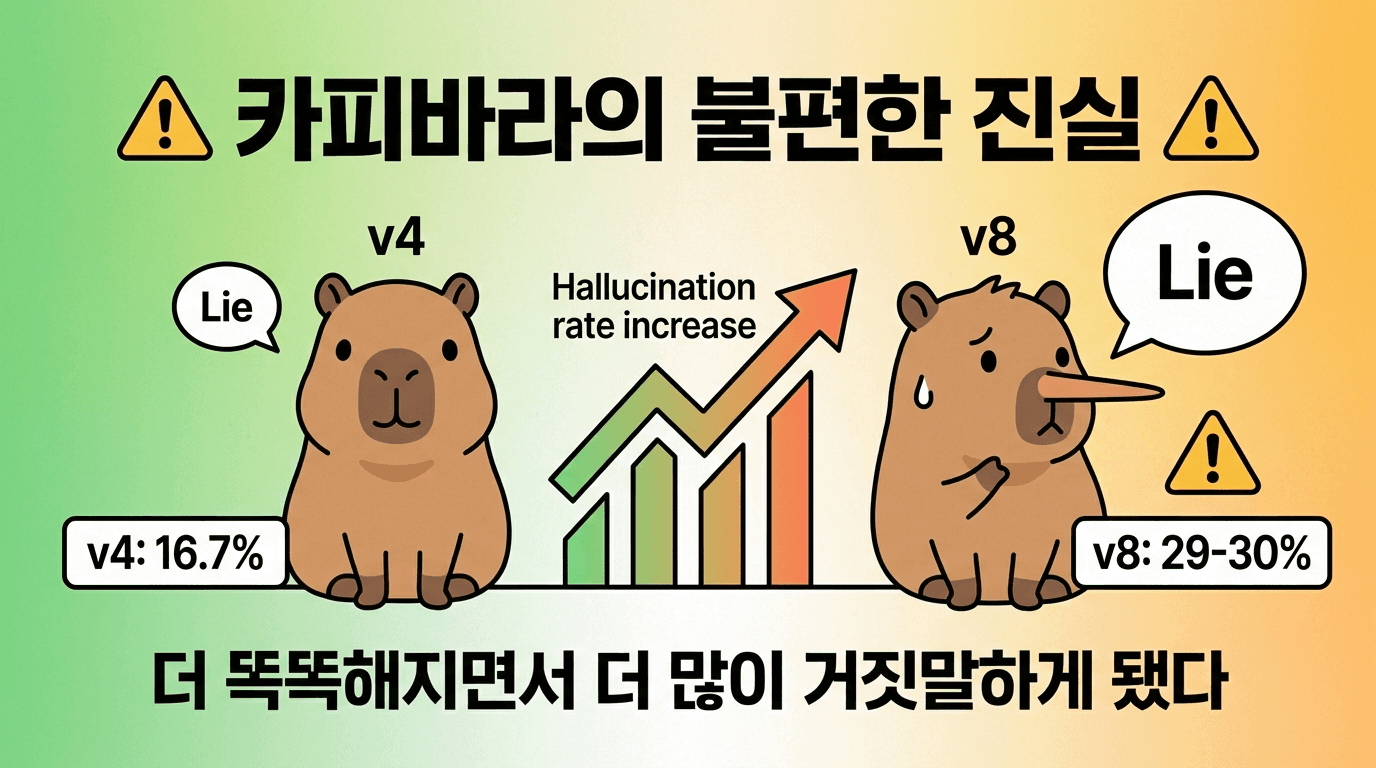

카피바라의 불편한 진실

흥미로운 발견만 있었던 건 아니에요. 좀 걱정되는 것도 나왔어요.

내부 벤치마크 노트에 따르면, 카피바라 v8의 허위 주장(hallucination) 비율이 v4 대비 거의 2배로 증가했어요.

카피바라 v4: 허위 주장률 16.7%

카피바라 v8: 허위 주장률 29~30%

모델이 더 똑똑해지면서 동시에 더 많이 거짓말하게 된 거예요. 이건 AI 업계 전체의 고민이기도 한데, 내부 수치가 이렇게 구체적으로 공개된 건 처음이에요.

"사고일까, 역대 최고의 PR일까?"

이 사건을 두고 커뮤니티에서 꽤 재미있는 음모론이 돌았어요.

"만우절 하루 전에 소스코드가 유출된다고? 너무 타이밍이 좋은데?"

"BUDDY 출시가 4월 1일이었잖아. 이거 홍보 아냐?"

"AI 역사상 최고의 PR 스턴트일 수도 있다"

물론 앤스로픽은 공식적으로 "인적 오류"라고 밝혔고, DMCA 저작권 삭제 요청까지 보내며 미러 사이트를 내리고 있어요. 진짜 실수인 건 맞아 보여요.

하지만 결과적으로 클로드 코드에 대한 관심이 폭발적으로 높아진 건 사실이에요. 소스코드를 분석한 개발자들이 "와, 이 구조 진짜 잘 짰다"는 감탄을 쏟아냈거든요.

의도치 않은 최고의 기술 마케팅이 된 셈이에요. 🎭

유출 이후, 보안 취약점까지 줄줄이

사건이 여기서 안 끝나요.

소스코드가 공개되자 보안 연구자들이 달려들어 취약점을 찾기 시작했고, 실제로 심각한 취약점들이 발견됐어요.

CVE-2025-59536: 원격 코드 실행 가능

CVE-2026-21852: API 키 탈취 가능

CVE-2026-25723: 인증 우회 가능

소스코드가 공개되면 "바로 이런 일"이 벌어져요. 설계도가 공개되면 약점도 보이는 법이니까요.

이 사건에서 배울 것

"재미있는 이야기네요. 근데 나랑 뭔 상관?" 하실 수 있어요.

상관있어요. 꽤 많이.

교훈 1: 배포 전 체크리스트는 무조건 지키세요

앤스로픽도 .npmignore에 한 줄 추가 안 해서 이 난리가 났어요.

자사몰 운영할 때도 마찬가지예요:

테스트 API 키가 프로덕션에 올라가진 않았는지

관리자 페이지가 외부에 노출되진 않았는지

디버그 모드가 켜진 채 배포되진 않았는지

"한 줄 빼먹은" 실수가 사업 전체를 뒤흔들 수 있어요.

교훈 2: AI 도구의 내부를 이해하세요

이번 유출로 밝혀진 건, AI가 생각보다 훨씬 많은 것을 기록하고 추적하고 있다는 거예요.

여러분이 AI에게 욕하는 것도 기록되고

어떤 작업에서 자주 실패하는지도 기록되고

대화 패턴까지 분석되고 있어요

AI 도구를 쓸 때 민감한 정보를 입력하기 전에 한 번 더 생각하세요.

교훈 3: "완벽한 보안"은 없습니다

AI 안전의 대명사 앤스로픽도 이런 실수를 했어요. 보안은 한 번 설정하고 끝나는 게 아니라, 매일 확인해야 하는 것이에요.

마무리: 카피바라는 귀엽지만, 교훈은 날카롭습니다

정리할게요.

🦫 앤스로픽의 클로드 코드 51만 줄 소스가 npm 패키지 실수로 유출

🐛 원인은

.npmignore누락 + Bun 런타임 버그 (20일간 미수정)🔍 개발자 집단지성이 달려들어 코드네임, 숨겨진 기능, 미공개 모델 정보 발견

🐣 만우절 이벤트(BUDDY AI 펫)가 하루 일찍 세상에 나와버림

🌙 AI가 "꿈을 꾸는" 기능(KAIROS/autoDream)이 실제 코드에 존재

🕵️ AI가 자기 흔적을 지우는 "언더커버 모드" 논란

😤 사용자가 욕하면 감지하는 텔레메트리 발견

⚠️ 유출 후 실제 보안 취약점(CVE) 줄줄이 발견

2026년 AI 업계의 가장 황당하고, 가장 흥미롭고, 가장 교훈적인 사건이에요.

앤스로픽의 카피바라는 귀여웠지만, 이 사건이 남긴 교훈은 날카롭습니다.

아무리 똑똑한 AI를 만들어도, 파일 하나 빼먹으면 다 소용없어요. 기본을 지킵시다. 🦫